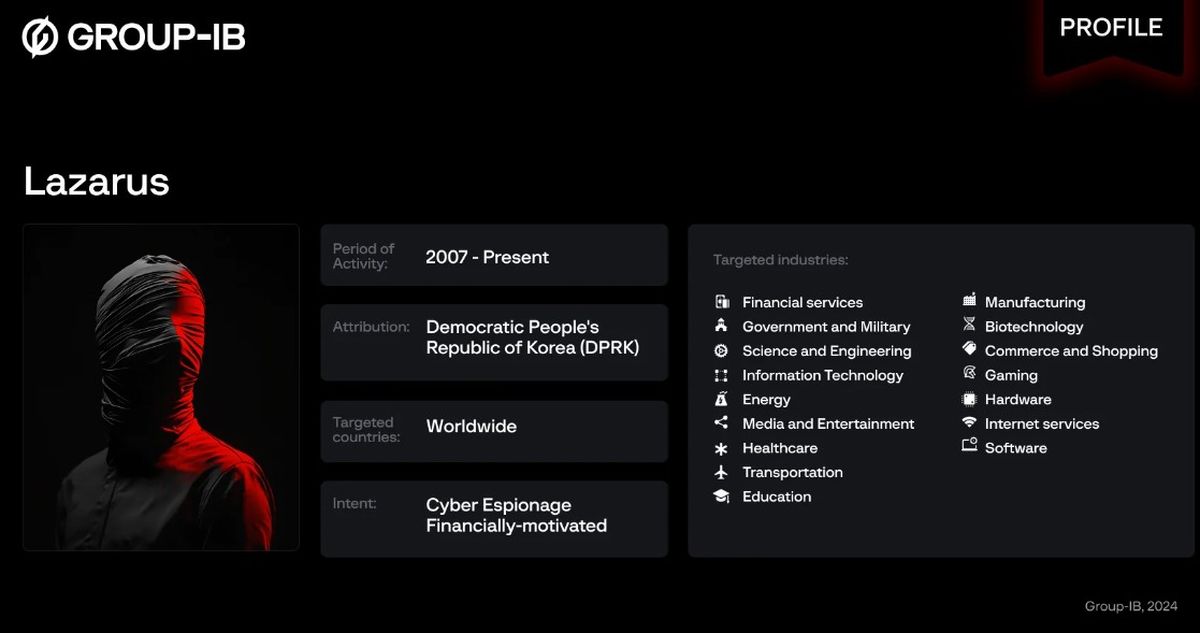

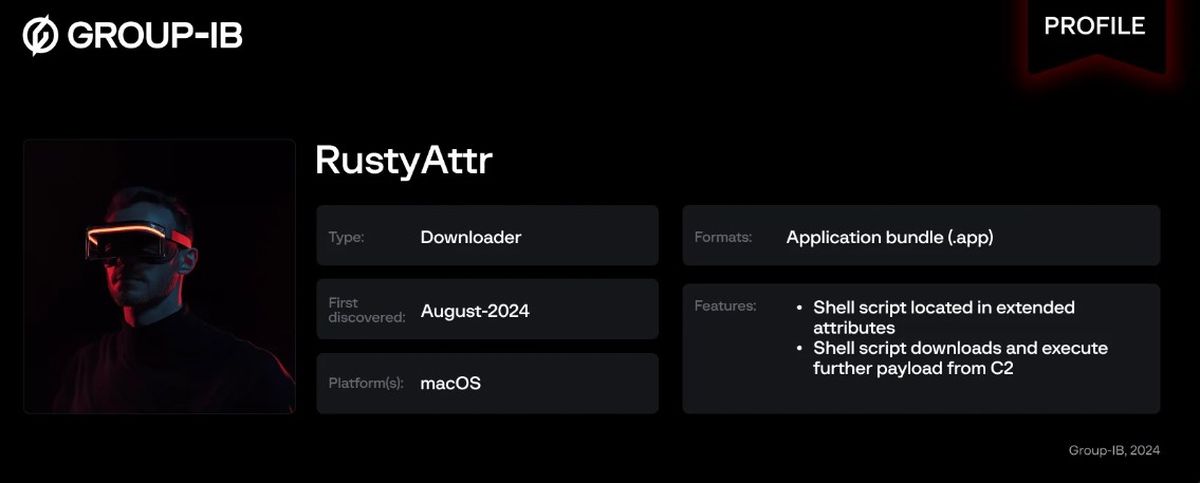

El Grupo Lazarus apunta a macOS con un nuevo malware troyano llamado RustyAttr, que revela un método avanzado para ocultar código malicioso a través de atributos extendidos en archivos. Descubierto por la empresa de ciberseguridad Grupo-IBRustyAttr representa una evolución preocupante en las tácticas empleadas por este notorio grupo de piratería respaldado por el estado de Corea del Norte.

¿Qué es el malware troyano RustyAttr?

Los investigadores han vinculado la implementación de RustyAttr con el Grupo Lazarus desde mayo de 2024. Este malware oculta hábilmente sus scripts dañinos dentro de los atributos extendidos (EA) de los archivos macOS, que son contenedores de datos ocultos que almacenan información adicional como permisos y metadatos. Como estos atributos extendidos suelen ser invisibles en interfaces de usuario comunes como Finder o Terminal, los atacantes pueden explotarlos discretamente sin despertar sospechas. La utilidad de línea de comandos `.xattr` proporciona a los atacantes acceso a estos elementos ocultos, permitiéndoles ejecutar scripts maliciosos sin problemas.

En un guiño algo nostálgico a las técnicas utilizadas en malware anterior, como el adware Bundlore 2020, RustyAttr utiliza un enfoque similar al incorporar su carga útil en los atributos extendidos. Esto subraya la evolución continua de las tácticas de malware, adaptándose para mantener la eficacia frente a las cambiantes medidas de ciberseguridad.

El escenario de ataque elaborado por Lazarus muestra una aplicación inteligentemente diseñada, construida con el marco Tauri, que se hace pasar por un archivo PDF benigno. Esta aplicación, que a menudo contiene oportunidades laborales o contenido relacionado con criptomonedas (características de las campañas anteriores de Lazarus), sirve como cebo. Tras la ejecución, busca y muestra un PDF señuelo sobre la financiación del proyecto del juego o afirma erróneamente que la aplicación no es compatible con la versión en uso. Esta táctica distrae inteligentemente a los usuarios mientras ejecutan scripts de shell ocultos que activan los componentes maliciosos.

Curiosamente, el mecanismo subyacente a RustyAttr implica un archivo JavaScript llamado «preload.js» que interactúa con estos atributos extendidos. Este script utiliza funcionalidades del marco Tauri para recuperar y ejecutar el malware oculto. Según los investigadores del Group-IB, «si el atributo existe, no se mostrará ninguna interfaz de usuario, mientras que si el atributo está ausente, se mostrará una página web falsa». Este comportamiento hace que la detección por parte de las soluciones antivirus sea particularmente desafiante, ya que los componentes maliciosos no se detectan dentro de los metadatos del archivo.

Las aplicaciones asociadas con RustyAttr se firmaron inicialmente con un certificado ahora revocado, lo que permitió durante un breve período evadir las protecciones de Gatekeeper en macOS. Aunque hasta el momento no se han identificado víctimas confirmadas, los investigadores sospechan que el Grupo Lazarus podría estar probando este enfoque sigiloso para futuros ataques más amplios. Es importante destacar que esta táctica es nueva y aún no se ha documentado en el destacado marco MITRE ATT&CK, lo que genera preocupaciones sobre la adaptabilidad y la creciente sofisticación de los actores de amenazas involucrados.

Para mantenerse protegidos de esta amenaza emergente, los expertos en ciberseguridad aconsejan a los usuarios que estén atentos a las fuentes de los archivos y que traten los archivos PDF no solicitados (sin importar cuán legítimos puedan parecer) con escepticismo. Habilitar la función Gatekeeper de macOS es esencial, ya que evita la ejecución de aplicaciones que no son de confianza. Se recomienda además realizar actualizaciones periódicas y adoptar estrategias avanzadas de detección de amenazas para adelantarse a ataques tan sofisticados.

¿Por qué el malware RustyAttr es muy riesgoso?

Las implicaciones de que RustyAttr se convierta en una amenaza frecuente se extienden más allá del exploit en sí; resaltan una tendencia preocupante en cómo el malware continúa evolucionando en complejidad y sigilo. En los últimos años, los piratas informáticos norcoreanos han intensificado significativamente sus actividades, a menudo apuntando a posiciones remotas en organizaciones de todo el mundo con promesas de oportunidades lucrativas. Si bien el objetivo final de RustyAttr sigue sin estar claro en esta etapa, es innegable que existe la posibilidad de que se produzcan daños graves. A medida que este grupo continúa perfeccionando sus técnicas, la comunidad de ciberseguridad debe permanecer alerta, adaptando continuamente las defensas en respuesta a amenazas persistentes tan avanzadas.

Al emplear tácticas que implican una interacción mínima del usuario y aprovechar tipos de archivos comúnmente aceptados, los atacantes como Lazarus Group pueden permanecer fuera del radar durante períodos más largos, comprometiendo potencialmente datos o sistemas confidenciales. Mantenerse informado y consciente de estos desarrollos es fundamental para que las personas y las organizaciones eviten ser víctimas de futuros ataques derivados de esta o tácticas similares.

Crédito de la imagen destacada: Florián Olivo/Unsplash